En las últimas semanas y días venimos recibiendo, y nuestros propios clientes nos reportan, mails infectados con archivos adjuntos.

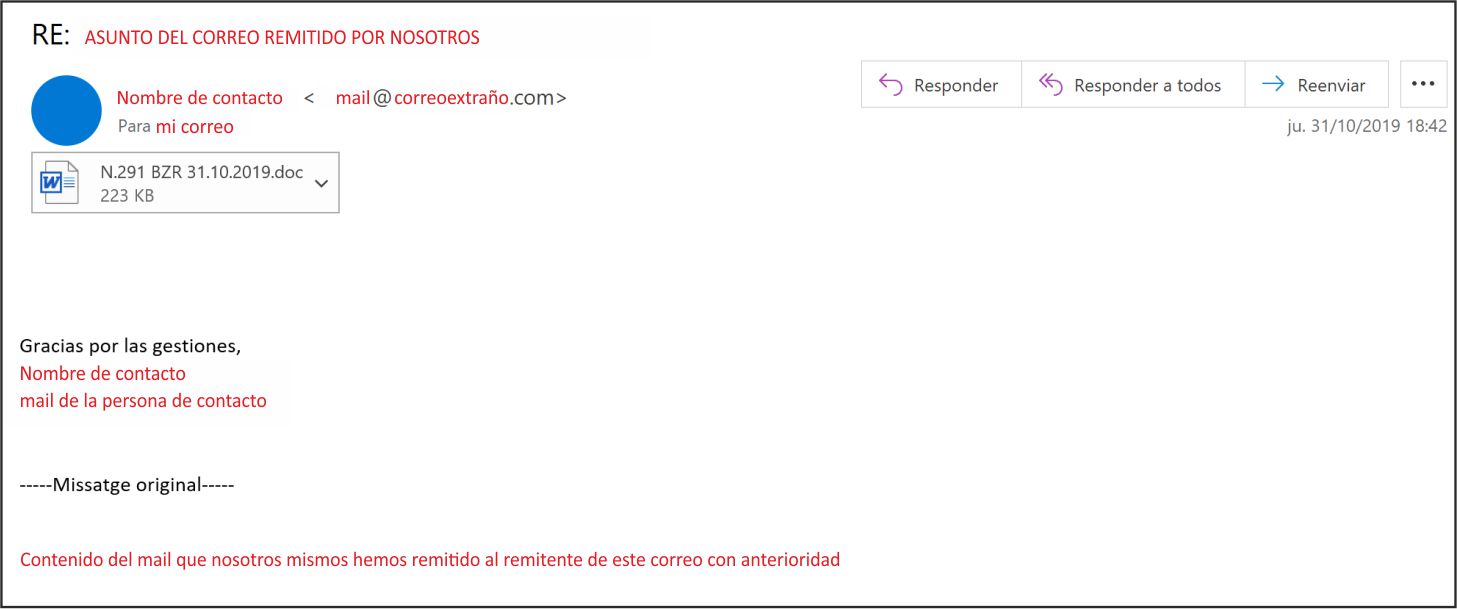

La característica principal del mismo es que parece provenir de una fuente amigable. Es decir, el nombre del remitente es uno de nuestros contactos y el asunto y contenido es respuesta a un mail nuestro enviado con anterioridad.

EL CONTENIDO DEL MAIL INFECTADO AMIGABLE

El esquema del contenido suele ser siempre el mismo, el cuerpo del mensaje aparece firmado con el nombre y apellidos del contacto real al que remitimos el mail. En ocasiones también la dirección de correo electrónico real, e incorpora un texto, entre ellos tenemos constancia de los siguientes:

· «Gracias por las gestiones».

· «Necesitamos chequear la situación de las facturas emitidas y pendientes de pago. Tengo algunas dudas sobre facturas emitidas en 2019».

· «Saludos, Adjuntamos 2 facturas que no aparecen en sus cartas de pago y en consecuencia abonadas. Se las enviamos para que puedan proceder a su abono».

· «Buenos días! Si la factura del porte es con fecha de noviembre necesitaría que me la enviasen. Gracias!».

· «Buenas tardes, Adjunto detalle de las facturas que nos aparecen en el sistema».

· «Un saludo. Gracias».

· «Muchas gracias por todo. Un saludo y nuestro agradecimiento».

· «Os agradezco de antemano vuestro tiempo. Gracias por las gestiones».

· «Reciba un cordial saludo».

Pero lo que lo hace realmente confiable, y por lo que los infectados suelen abrir los mails, es que el nombre del remitente es uno de nuestros contactos, el asunto es la respuesta a un mail remitido por nosotros mismos con anterioridad y, sobre todo, el contenido de ese correo enviado por nosotros aparece justo debajo del cuerpo del mensaje.

En toda regla parece un mail de respuesta a uno enviado por nosotros remitido por nuestro contacto, en el que confiamos.

COMO DETECTAR EL MAIL INFECTADO AMIGABLE

Si bien el nombre del remitente es el de uno de nuestros contactos, al que anteriormente le hemos remitido nosotros mismos un mail, el correo electrónico desde el que se remite no es conocido y normalmente complejo.

Así que lo que deberemos verificar es si el mail del remitente es conocido o no. Si no lo es elimínalo inmediatamente.

COMO ACTÚA EL MAIL INFECTADO AMIGABLE

Si pulsamos en el archivo adjunto (en formato pdf o doc) descargaremos un virus que, entre otras cosas, se hará pasar por nosotros y responderá a todos los correos que tenemos en nuestra bandeja de entrada, incorporando un archivo infectado con el fin de propagarse al resto de contactos de una manera rápida.

Si no eliminamos el virus, se seguirán remitiendo nuevamente mails a los mismos contactos con diferentes archivos adjuntos y diferente contenido principal.

QUÉ HACER EN CASO DE DUDA

Si tiene alguna duda con respecto a la veracidad de un mail recibido, verifique primero el correo electrónico del remitente.

Si aún así no tenemos la certeza absoluta de que el mail es lícito, podemos ponernos en contacto (siempre antes de abrir el archivo adjunto) con el presunto remitente para confirmar que la respuesta a nuestro mail es voluntaria.

En caso de duda no abra el archivo hasta asegurarse que no se trata de un correo infectado.

QUÉ HACER SI ABRIMOS EL ARCHIVO ADJUNTO Y ESTAMOS INFECTADOS

Eliminar el virus o malware con un antivirus con la base de datos lo más actualizada posible.

En caso que no podamos eliminarlo cambiar la contraseña del mail o incluso deshabilitarlo temporalmente para que no siga propagándose.

Si es posible, debemos avisar al mayor número de contactos para evitar una propagación masiva del virus.

·······

Actualización 18/11/2019:

Nuestras últimas averiguaciones indican que se trata de un robo de datos mediante phising.

A través de un archivo infectado sustraen toda la información de los mails de la bandeja de entrada de nuestro gestor de correo electrónico y posteriormente responden a todos esos mails haciéndose pasar por nosotros.

Habrá que hacer un estudio pormenorizado de cada caso (viendo el número de afectados y la naturaleza de los datos), pero es más que probable que esta brecha de seguridad tenga que ser notificada a la AEPD.

······

Por otra parte, recuerde que estamos ante un incidente de seguridad y debemos valorar si se trata de una brecha de seguridad y, si es así, debemos actuar en consecuencia.

Por último, recuerde siempre tener una buena planificación de copias de seguridad y mantenerla actualizada.

No dude en ponerse en contacto con nosotros para cualquier duda que pueda surgirle con este tema u otro.